java安全方面的知识点(Java安全性的基本要点是什么)

1.Java安全性的基本要点是什么

最近的几十年内,计算模型发生了巨大的变化,由于这些变化,出现了对大规模电子商务与电子交易系统应用程序安全的更大需求,这正如最近对几个受欢迎站点的大量拒绝服务 (DoS) 攻击所表明的那样。

尤其是对于 Java 团体,随着 Java 作为因特网编程的 事实上的 标准平台出现,安全移动 Java 代码的能力已成为基本要求。 本文是系列文章中的第一篇,讨论计算机安全和密码学的一般概念。

虽然可移动代码并不是一个革命性的概念,但是 Java 和因特网给计算机安全带来了一些不同寻常的挑战。Java 体系结构的演化及其对安全的影响、不同的安全 API 和工具软件以及 applet 安全,等等,将在随后的文章中讨论。

此安全性论文系列并不打算提供计算机安全问题的综合指南。计算机安全是一个多层面的问题,它涉及若干学科、部门和文化。

技术投资后,接着就应该着手培训、严格的策略强制执行和总体安全策略的定期审查。 注:有关算法进展的详细信息,请参阅专题“ 二十一世纪的加密算法”;有关密钥长度在安全性中的重要性的讨论,请参阅专题“ 密钥的长度是否重要?”。

什么是计算机安全? 要从总体上理解什么是计算机安全,有必要考虑一下安全在日常生活中意味着什么。我们将看到,日常生活中的一般安全规则同样适用于计算机安全。

计算机安全的局限性 有没有绝对计算机安全这样的事情?一句话,没有这样的事情。术语 安全系统是一个不恰当的名称,因为它暗示了系统要么是安全的,要么是不安全的。

安全实际上是一种平衡。如果提供的资源是无限的,则任何形式的安全都能遭到破坏。

尽管攻击者可用来实施攻击的资源越来越多,但在现实世界中,这些资源仍然是有限的。考虑到这一点,我们应该这样来设计所有系统:让攻击者为破坏这些系统所付出的,远远大于破坏之后他们所能得到的。

端到端的安全 什么是端到端的安全?在一个多层系统中,每一层都应该有其自身的安全,并且与其他层协调一致。为汇集在一起的不同系统和中间件设计安全,是一个相当大的挑战。

简单地说,系统安全的程度仅相当于最弱的一环的安全程度;除非您按端到端的观点考虑安全,否则安全随时可以遭到破坏。 简单性 一个复杂的安全设计会起作用吗?乍看起来,制止未授权用户访问系统的最佳方法也许是,设计一个非常复杂的安全方案,但事实并非如此。

不仅设计复杂的安全系统的高成本使人不敢问津,而且,要是这种安全系统太复杂了,恐怕连合法用户也难以进入。另一方面,简单系统更容易理解,也更容易分析。

好的系统设计需要安全 有可能对安全进行翻新吗?答案是,这几乎是不可能的。在很多情况下,翻新安全而不必重新设计系统的实质性部分,可能是不现实的。

在几乎所有的情况下,翻新的成本非常昂贵。因此,安全从来不应是事后考虑的事情 -- 从一开始它就必须是系统设计的不可分割的一部分。

计算机安全的基础知识 了解这样一些内容是有用的:计算机安全的防御对象、相应的防御机制,以及与计算机安全有关的不同术语。 威胁 威胁 -- 对计算机安全的攻击 -- 大致可以分为以下几类: 机密性攻击:利用加密算法中的弱点或以其他方式,试图窃取机密信息。

完整性攻击:出于自私或恶意而试图修改信息。应该注意的是,完整性攻击也可以是偶然的。

可用性攻击:试图中断系统的正常运行。可用性攻击又称为 拒绝服务 (DoS) 攻击,后者是最近流行的术语。

2.Java中解决安全问题的技术有哪些

对付高严重性暴露的技巧请遵循下列建议以避免高严重性静态安全性暴露:限制对变量的访问 让每个类和方法都成为 final,除非有足够的理由不这样做 不要依赖包作用域 使类不可克隆 使类不可序列化 使类不可逆序列化 避免硬编码敏感数据 查找恶意代码 限制对变量的访问如果将变量声明为 public,那么外部代码就可以操作该变量。

这可能会导致安全性暴露。影响 如果实例变量为 public,那么就可以在类实例上直接访问和操作该实例变量。

将实例变量声明为 protected 并不一定能解决这一问题:虽然不可能直接在类实例基础上访问这样的变量,但仍然可以从派生类访问这个变量。清单 1 演示了带有 public 变量的代码,因为变量为 public 的,所以它暴露了。

清单 1. 带有 public 变量的代码 class Test { public int id; protected String name; Test(){ id = 1; name = "hello world"; } //code}public class MyClass extends Test{ public void methodIllegalSet(String name){ this.name = name; // this should not be allowed } public static void main(String[] args){ Test obj = new Test(); obj.id = 123; // this should not be allowed MyClass mc = new MyClass(); mc.methodIllegalSet("Illegal Set Value"); }}建议 一般来说,应该使用取值方法而不是 public 变量。按照具体问题具体对待的原则,在确定哪些变量特别重要因而应该声明为 private 时,请将编码的方便程度及成本同安全性需要加以比较。

清单 2 演示了以下列方式来使之安全的代码:清单 2. 不带有 public 变量的代码 class Test { private int id; private String name; Test(){ id = 1; name = "hello world"; } public void setId(int id){ this.id = id; } public void setName(String name){ this.name = name; } public int getId(){ return id; } public String getName(){ return name; }}让每个类和方法都为 final不允许扩展的类和方法应该声明为 final。这样做防止了系统外的代码扩展类并修改类的行为。

影响 仅仅将类声明为非 public 并不能防止攻击者扩展类,因为仍然可以从它自己的包内访问该类。建议 让每个类和方法都成为 final,除非有足够的理由不这样做。

按此建议,我们要求您放弃可扩展性,虽然它是使用诸如 Java 语言之类的面向对象语言的主要优点之一。在试图提供安全性时,可扩展性却成了您的敌人;可扩展性只会为攻击者提供更多给您带来麻烦的方法。

不要依赖包作用域没有显式地标注为 public、private 或 protected 的类、方法和变量在它们自己的包内是可访问的。影响 如果 Java 包不是封闭的,那么攻击者就可以向包内引入新类并使用该新类来访问您想保护的内容。

诸如 java.lang 之类的一些包缺省是封闭的,一些 JVM 也让您封闭自己的包。然而,您最好假定包是不封闭的。

建议 从软件工程观点来看,包作用域具有重要意义,因为它可以阻止对您想隐藏的内容进行偶然的、无意中的访问。但不要依靠它来获取安全性。

应该将类、方法和变量显式标注为 public、private 或 protected 中适合您特定需求的那种。使类不可克隆克隆允许绕过构造器而轻易地复制类实例。

影响 即使您没有有意使类可克隆,外部源仍然可以定义您的类的子类,并使该子类实现 java.lang.Cloneable。这就让攻击者创建了您的类的新实例。

拷贝现有对象的内存映象生成了新的实例;虽然这样做有时候是生成新对象的可接受方法,但是大多数时候是不可接受的。清单 3 说明了因为可克隆而暴露的代码:清单 3. 可克隆代码 class MyClass{ private int id; private String name; public MyClass(){ id=1; name="HaryPorter"; } public MyClass(int id,String name){ this.id=id; this.name=name; } public void display(){ System.out.println("Id ="+id+""+"Name="+name); }}// hackers code to clone the user classpublic class Hacker extends MyClass implements Cloneable { public static void main(String[] args){ Hacker hack=new Hacker(); try{ MyClass o=(MyClass)hack.clone(); o.display(); } catch( e){ e.printStackTrace(); } }}建议 要防止类被克隆,可以将清单 4 中所示的方法添加到您的类中:清单 4. 使您的代码不可克隆 public final Object clone() throws java.lang.{ throw new java.lang.(); }如果想让您的类可克隆并且您已经考虑了这一选择的后果,那么您仍然可以保护您的类。

要做到这一点,请在您的类中定义一个为 final 的克隆方法,并让它依赖于您的一个超类中的一个非 final 克隆方法,如清单 5 中所示:清单 5. 以安全的方式使您的代码可克隆 public final Object clone() throws java.lang. { super.clone(); }类中出现 clone() 方法防止攻击者重新定义您的 clone 方法。使类不可序列化序列化允许将类实例中的数据保存在外部文件中。

闯入代码可以克隆或复制实例,然后对它进行序列化。影响 序列化是令人担忧的,因为它允许外部源获取对您的对象的内部状态的控制。

这一外部源可以将您的对象之一序列化成攻击者随后可以读取的字节数组,这使得攻击者可以完全审查您的对象的内部状态。

3.JAVA中的知识点

HttpServletRequest request.getRemoteAddr()//获取远程IP地址 HttpServletResponse response.setContentType("text/html;charset=gbk")//设置发送方式和字符集 response.getWriter();//获取输出对象,构造PrintWriter对象 返回响应 利用: 1) PrintWriter out = response.getWriter // 用于返回文本数据给客户端 2) ServletOutputStream out = response.getOutputStream // 用于返回二进制数据给客户端 Servlet中从request获得参数的方法: String getParameter(String); 有此参数但无值返回""; 无此参数则返回:null String[] getParameterValues(String); Map getParameterMap(); Enumeration getParameterNames();获得的是参数的名字,需要用名字再去获得参数的值 1)请阐述什么是ServletContext? 一种servlet服务的上下文,每一个servlet实例都对应在一个web application中,都属于这个上下文, 即为这个servletContext. 在一个servlet服务中,通过getServletContext()方法,获得上下文;2) 如何在一个Servlet中调用另外一个Servlet;如何在两个Servlet之间传递数据 getServletContext().getRequestDispatcher("/xxxx/xxxx").forward(request,response); request.setAttribute("xxxx",xxxx);------>requeset.getAttribute("xxxx"); Servlet中的方法: init(ServletConfig);//初始化Servlet用 init中有异常则servlet直接被回收,无异常则继续调用service()方法 覆盖父类init(ServletConfig)可能会出错(因为父类函数会对config做保存处理,以便以后使用),可以调用super(config)解决 service(request,response); //具体会调用HttpServlet的doGet,doPost(程序员在具体的servlet程序中覆盖了)方法实现功能, destory();//销毁servlet实例的时候调用 Servlet生命周期: 装载,init(),service(),destory()Servlet中进行页面转发: getServletContext().getRequestDispatcher("/user/user_list.jsp").forward(request, response); 或者: response.sendRedirect(request.getContextPath() + "/find.do"); Request中getContextPath、getServletPath、getRequestURI、request.getRealPath的区别//转载假定你的web application 名称为news,你在浏览器中输入请求路径: ; charset=GBK"%>

4.谁帮我总结下java中的知识要点 和易错点 要系统的

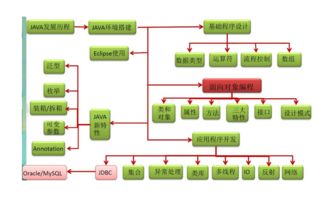

下面简单列举一下学习java的一个系统知识点的一些介绍():一:java基础部分:java基础的时候,有些知识点是非常重要的,比如循环系列。

For,while,do-while.这方面只要用心点基本没什么难点。二:面向对象:oop面向对象的时候,偏重理论,相信这方面的文章也很多,可以多看看,在这就不说了。

重点掌握面向对象的三大特征和基本原理。三:java核心一:这方面主要偏重API,所以在学习了这章的时候,一定要对照API去学习,多看API,主要就是方法多,string和集合的方法最为重要。

四:java核心二:主要讲解了异常,线程和IO流,其实个人认为重点掌握线程就行,对于流和异常多写就行,线程偏重理论也最为重要。五:oracle数据库方面:建议学习数据库的时候一定要端正态度,数据库极为重要,本人当时在学习这个的时候,一直以为数据库只是为了增删改查,故没有认真学习,后期面试的时候吃了不少亏,因为现在软件公司对数据库的要求跟java一样重要,基本都会单独一张笔试题笔试数据库。

六:JDBC/XML系列:JDBC主要是3个核心接口(Connection) (Statement) (ResultSet)的使用,在学习的时候,熟练运用3接口,jdbc的原理也相当重要,虽然后期学习了HIbernate之后,JDBC不需要再用,但其底层原理还是JDBC,而且现在很多软件公司不一定会用到Hibernate框架,所以建议还是把“本”学好,XML:重点掌握解析互换的2个核心接口方法。七:HTML/CSS/JS:对于这个,本人相当纠结,因为这个有点偏向于美工的意思,所以后期想从事后台开发的同学一般不会太重视,但是现在都是web项目,而且很多软件公司并不是把许多这方面的事情交给美工(除非是那种有很高要求的静态页面),而且现在html代码都是在jsp里面写,所以建议还是好好学学,因为公司不会让一个美工去专门为你写一些简单的html代码,包括js!这章其实不难,就是属性方法知识点比较多,多记记,多写写,重在多练!八:Servlet/Jsp:如果想从事web和b/s开发(现在基本都是web和b/s开发),这章极为重要,服务器的访问以及配置。

tomcat的使用都在这一章,虽然后期struts框架的学习简化了servlet代码的繁琐性,但是你可知道现在有些公司只用servlet不用struts!即使用了框架技术也不一定是struts!servlet跟JDBC一样都是“本”,而struts和Hibernate一样都是封装了它们而后简化代码而已。所以只有把“本”学会了,就不怕框架的变化!jsp就不多说了,如果你学习java这个就不会缺少!后期b/s项目页面的布局以及功能就全靠它了。

九:Ajax/Jquery:当初学习这个的时候,本人没有用心去学,然后结果就是本人在进公司之后花了一个星期的时间练习jQuery!这个对于强化web服务器页面的功能技术实在是强大.这个封装了js对象的技术,可以对jsp页面元素进行样式的更改以及操作,想要玩好web项目,这个技术必须玩好!十:SSH:传说中的三大框架;Struts:前面已经提到,这个框架技术主要是为了弥补servlet和jsp页面之间交互的复杂性,可以有效的提高客户端与服务器之间的交互。而且采用了MVC思想进行改善减弱代码之间的复杂性。

Hibernate:主要封装了jdbc的核心功能,可以采用映射方式访问并操作数据库,一定程度上讲是简化了程序代码,但前面已经提到,由于是框架,而框架是随着时代而改变的,并且很多公司不一定用到这个框架,所以,只有掌握好JDBC的根本原理,才会更加理解这个框架。Spring框架:其实后期学框架知识大家都会觉得很无趣和乏味,因为框架的知识都是理论很深的知识点,spring主要是要完善代码之间的耦合度,包括类似工厂模式的对象自动控制,AOP的事物日志管理等,都其实是为了减少程序员的工作量,但不得不说是有很大的作用的,而且这个框架可以整合JDBC以及Hibernate,struts技术,可以把所有的框架技术都整合在一起。

相当于一块主板把内存,风扇,cpu,显卡都集中在一起。 前面所有的都是个人学习之中的一点感受,希望你也能有所感触,主要想说明的是前面的基础一定要打好,对于学习方法的问题也可以和大家聊一聊,本人在学习之初,由于面向对象和集合一些理论较深的知识点出现,导致后期比较注重理论,最终在写实际项目的时候吃了苦头,因为代码量没有跟上,即使理论都懂,但很多功能还是无法自己写出,所以要强调的是在注重理论的情况下一定要多写代码,我的建议是在理论比较深刻的知识点面前,比如面向对象,集合,线程这些知识,多看点理论,而对于html,css以及API方法比较多的知识点的情况下,多写代码。

总之,各50%最好!当然,这就需要大家付出更多的时间和精力辛苦勤劳下了!其实java的学习还是要多练代码,多思考,举一反三,任何的知识点只要你认真的去做,没有拿不下的顽石,勤能补拙,相信自己,然后用功,你就胜利了。下面为提供部分本人整理的笔记:String的核心方法:字符串转换整数:Integer.parseInt(字符串变量);整数转换字符串:String.valueOf(整型变量)日期转字符串:new SimpleDateFormat().format(date类型)返回字符串元素的字符长度:length()方法Int IndexOf。

5.java基础知识 有哪些知识点 要全面 不用详细

第2章 一切都是对象2.1 用句柄操纵对象2.2 必须创建所有对象2.2.1 保存在什么地方2.2.2 特殊情况:主类型2.2.3 Java中的数组2.3 绝对不要清除对象2.3.1 作用域2.3.2 对象的作用域2.4 新建数据类型:类2.4.1 字段和方法2.5 方法、自变量和返回值2.5.1 自变量列表2.6 构建Java程序2.6.1 名字的可见性2.6.2 使用其他组件2.6.3 static关键字2.7 我们的第一个Java程序2.8 注释和嵌入文档2.8.1 注释文档2.8.2 具体语法2.8.3 嵌入HTML2.8.4 @see:引用其他类2.8.5 类文档标记2.8.6 变量文档标记2.8.7 方法文档标记2.8.8 文档示例2.9 编码样式2.10 总结2.11 练习 第3章 控制程序流程3.1 使用Java运算符3.1.1 优先级3.1.2 赋值3.1.3 算术运算符3.1.4 自动递增和递减3.1.5 关系运算符3.1.6 逻辑运算符3.1.7 按位运算符3.1.8 移位运算符3.1.9 三元if-else运算符3.1.10 逗号运算符3.1.11 字串运算符+3.1.12 运算符常规操作规则3.1.13 造型运算符3.1.14 Java没有“sizeof”3.1.15 复习计算顺序3.1.16 运算符总结3.2 执行控制3.2.1 真和假3.2.2 if-else3.2.3 反复3.2.4 do-while3.2.5 for3.2.6 中断和继续3.2.7 切换3.3 总结3.4 练习 第4章 初始化和清除4.1 由构建器保证初始化4.2 方法过载4.2.1 区分过载方法4.2.2 主类型的过载4.2.3 返回值过载4.2.4 默认构建器4.2.5 this关键字4.3 清除:收尾和垃圾收集4.3.1 finalize()用途何在4.3.2 必须执行清除4.4 成员初始化4.4.1 规定初始化4.4.2 构建器初始化4.5 数组初始化4.5.1 多维数组4.6 总结4.7 练习 第5章 隐藏实施过程5.1 包:库单元5.1.1 创建独一无二的包名5.1.2 自定义工具库5.1.3 利用导入改变行为5.1.4 包的停用5.2 Java访问指示符5.2.1 “友好的”5.2.2 public:接口访问5.2.3 private:不能接触5.2.4 protected:“友好的一种”5.3 接口与实现5.4 类访问5.5 总结5.6 练习 第6章 类再生6.1 合成的语法6.2 继承的语法6.2.1 初始化基础类6.3 合成与继承的结合6.3.1 确保正确的清除6.3.2 名字的隐藏6.4 到底选择合成还是继承6.5 protected6.6 递增开发6.7 上溯造型6.7.1 何谓“上溯造型”?6.8 final关键字6.8.1 final数据6.8.2 final方法6.8.3 final类6.8.4 final的注意事项6.9 初始化和类装载6.9.1 继承初始化6.10 总结6.11 练习 第7章 多形性7.1 上溯造型7.1.1 为什么要上溯造型7.2 深入理解7.2.1 方法调用的绑定7.2.2 产生正确的行为7.2.3 扩展性7.3 覆盖与过载7.4 抽象类和方法7.5 接口7.5.1 Java的“多重继承”7.5.2 通过继承扩展接口7.5.3 常数分组7.5.4 初始化接口中的字段7.6 内部类7.6.1 内部类和上溯造型7.6.2 方法和作用域中的内部类7.6.3 链接到外部类7.6.4 static内部类7.6.5 引用外部类对象7.6.6 从内部类继承7.6.7 内部类可以覆盖吗?7.6.8 内部类标识符7.6.9 为什么要用内部类:控制框架7.7 构建器和多形性7.7.1 构建器的调用顺序7.7.2 继承和finalize()7.7.3 构建器内部的多形性方法的行为7.8 通过继承进行设计7.8.1 纯继承与扩展7.8.2 下溯造型与运行期类型标识7.9 总结7.10 练习 第8章 对象的容纳8.1 数组8.1.1 数组和第一类对象8.1.2 数组的返回8.2 集合8.2.1 缺点:类型未知8.3 枚举器(反复器)8.4 集合的类型8.4.1 Vector8.4.2 BitSet8.4.3 Stack8.4.4 Hashtable8.4.5 再论枚举器8.5 排序8.6 通用集合库8.7 新集合8.7.1 使用Collections8.7.2 使用Lists8.7.3 使用Sets8.7.4 使用Maps8.7.5 决定实施方案8.7.6 未支持的操作8.7.7 排序和搜索8.7.8 实用工具8.8 总结8.9 练习 第9章 违例差错控制9.1 基本违例9.1.1 违例自变量9.2 违例的捕获9.2.1 try块9.2.2 违例控制器9.2.3 违例规范9.2.4 捕获所有违例9.2.5 重新“掷”出违例9.3 标准Java违例9.3.1 RuntimeException的特殊情况9.4 创建自己的违例9.5 违例的限制9.6 用finally清除9.6.1 用finally做什么9.6.2 缺点:丢失的违例9.7 构建器9.8 违例匹配9.8.1 违例准则9.9 总结9.10 练习 第10章 Java IO系统10.1 输入和输出10.1.1 InputStream的类型10.1.2 OutputStream的类型10.2 增添属性和有用的接口10.2.1 通过FilterInputStream从InputStream里读入数据10.2.2 通过FilterOutputStream向OutputStream里写入数据10.3 本身的缺陷:RandomAccessFile10.4 File类10.4.1 目录列表器10.4.2 检查与创建目录10.5 IO流的典型应用10.5.1 输入流10.5.2 输出流10.5.3 快捷文件处理10.5.4 从标准输入中读取数据10.5.5 管道数据流10.6 StreamTokenizer10.6.1 StringTokenizer10.7 Java 1.1的IO流10.7.1 数据的发起与接收10.7.2 修改数据流的行为10.7.3 未改变的类10.7.4 一个例子10.7.5 重定向标准IO10.8 压缩10.8.1 用GZIP进行简单压缩10.8.2 用Zip进行多文件保存10.8.3 Java归档(jar)实用程序10.9 对象串联10.9.1 寻找类10.9.2 序列化的控制10.9.3 利用“持久性”10.10 总结10.11 练习 第11章 运行期类型鉴定11.1 对RTTI的需要11.1.1 Class对象11.1.2 造型前的检查11.2 RTTI语法11.3 反射:运行期类信息11.3.1 一个类方法提取器11.4 总结11.5 练习 第12章 传递和返回对象12.1 传递句柄12.1.1 别名问题12.2 制作本地副本12.2.1 按值传递12.2.2 克隆对象12.2.3 使类具有克隆能力12.2.4 成功的克隆12.2.5 Object.clone()的效果12.2.6 克隆合成对象12.2.7 用Vector进行深层复制12.2.8 通过序。

6.JAVA安全基础是什么

考试大整理Java技术知识 一、Java简介 Java是由美国Sun Microsystem,Inc。

开发出来的一种面向对象的语言,它已经广泛用于Internet 上以完成一些HTML无法完成的功能。Java有简单、稳定、安全、界面友善等几大特点,而且对于UNIX,Macintosh或者PC机都能使用,这就是为什么Java如此受欢迎的原因了,Java是由C++衍生过来的,它的风格和C++很相似,不过就和C++相比就简单得多 。

Java由于其指令和结构都是十分严谨的,而且是专门为不同环境些执行所设计,所以Java编写的程序远比C++要稳定,而且改错也比较容易。在网络上执行程序时,Java对安全性的保障具有非常严格的控制,尤其是对用户端安全的保护以及规定都有详尽而严格的规定。

二、Java的特点 Java在运行机理上和C++很相似,但是两者也有很多差异: 1、Java不支持结构和指针;在C/C++中,最灵活也是最头疼的东东就是指针(一说到这个玩意我就全身发冷),但是在JAVA中,为了保持它的平台无关性,Java取消了指针。 2、自动内存管理和线索控制。

在C和C++中,内存必须用free、malloc和其它许多内存管理标准库管理。因此,系统要了解何时分配、释放内存并且跟踪所有的内存使用情况是非常困难的。

如果要在C和C++中实现线索功能,必须使用一个可对线索进行各种控制的类库。 而在Java中,尽管线索仍然需要类的支持,但系统却在语言级包括了线索同步机制。

3、Java具有内嵌的内存管理程序。一旦创建了一个对象,Java的运行系统就开始跟踪这个对象,直到不再需要跟踪该对象的所有引用为止。

当某个对象不存在相应的引用时,Java把这个对象放到一个用于垃圾搜集的栈内。 为在性能损失最小的情况下提供自动垃圾搜集机制,这个垃圾搜集程序将在后台或作为低优先级线索运行。

这样,Java的垃圾搜集软件将在前台线索的执行期间抽空执行,或者在系统显式提出需要使用那些被已经死亡的类所占用的内存空间时执行。 从后台内存管理程序可以很明显地看出,多线索的确可以增强Java环境的相对性能。

鉴于多线索的重要性,Java在语言级提供了线索同步机制,使多线索成为一种内嵌特性。Java 语言支持针对方法的同步修饰符,并通过该修饰符来指明线索的运行顺序。

此外,Java还能控制方法与实例变量的相互作用机制,确保了各方法之间在修改数据时不会产生冲突。 Java的内存管理和线索支持还具有使Java语言简单化的作用。

正是由于把内存管理任务嵌入到了Java环境,Java语言才可以取消指针数据类型、malloc和free函数。这样,程序员就可以把更多的时间化在真正的编程工作上,而不是去跟踪调试与内存使用相关的程序错误。

正是由于其多线索机制,Java才可以为一个可移植的解释系统提供较高的性能。 4、Java的编译和C/C++大有不同,C/C++的编译器是将源代码编译成某种处理器所能处理的机器码,而Java编译器只是将它编译成一种临时代码,称为字节码或虚拟机代码,通过文件。

class进行存储,运行时通过Java虚拟机运行,而不基于任何特定处理器。 三、Java在浏览器上的运用 首先时网页制作人员,在HTML代码中写入标记,在客户端的浏览器遇到该标志的时候,如果它与Java兼容的话,就会下载相应的类文件,类文件中装的就是我们刚刚说的字节码,浏览器中的虚拟机根据客户端的处理器将字节码转换为特定的机器码,于是它就在这台机器上执行了。

7.java知识点

Java 基本知识点概要1. 了解Java语言的特征,掌握JDK(Java开发工具包)的安装、目录层次、环境变量配置,Java程序的实现过程 a).J2SE 1.6( JDK1.5)的安装:(推荐路径) Jdk路径: C:\Soft\JDK1.6 Jre路径: C:\program files\Java\jre1.6.0\。

b).环境变量配置: 我的电脑--〉右击属性--〉高级--〉环境变量--〉新建 变量名 变量值Java_Home C:\Soft\JDK1.6Path %Java_Home%\binClassPath %Java_Home%\jre\lib\rt.jar;.c).编写Java源文件(Xxx.java)==>编译成字节码 (javac Xxx.java) ==>执行字节码文件 java Xxx 2.Java语言基础 a). 数据类型: 8种基本类型:byte,char,short,int,long,float,double,boolean 引用类型: 数组, 类,接口 b).结构化语句: if,if--else ,if--else if ,switch--case,while,do--while,for c).数组 int num[]={1,2,3,4,5}; <> int []num={1,2,3,4,5}; int num[]=new int[size]; int num[]=new int[]{1,2,3,4,5}; 3.面向对象的基础 a).类:具有相同属性和行为的一组对象的集合 b).对象:客观存在的或可被描述的抽象对象,具有特定属性和行为的实体。 c).类是对象的模板(原型),对象是类的具体实例 d).抽象、封装、继承,多态(重载,重写,接口多实现) e).构造方法(默认构造器/参数化构造器) f).限制访问修饰符: private,缺省(默认),protected,public g).附加修饰符:final,static,abstract h).接口 4.Java 基础包 a). java.lang : 包装类(Byte,Character,Short,Integer,Long,Float,Double,Boolean) 其它类:String,StringBuffer,Math,Class,Object b). java.util 随机类:Random 日期类:Date,Calender 集合框架体系:Collection,List,Set,ArrayList,LinkedList,Vector,HashMap c). java.io 文件类:File 字节流:FileInputStream,FileOutputStream 字符流:FileReader,FileWriter,BufferedReader,BufferedWriter 二进制流:(了解) DataInputStream,DataOutputStream 构造键盘流:BufferedReader input=new BufferedReader(new InputStreamReader(System.in)); d). java.swt /javax.swing 容器类组件:JFrame,JPanel,JScrollPane 组件: JLabel,JTextField,JPasswordField,JTextArea,JComboBox, JRadioButton,JCheckBox,JMenuBar,JMenu,JMenuItem 5.JDBC 数据库连接 数据库的连接步骤: 1). 加载数据库驱动类: Class.forName(driver) 2). 通过驱动程序管理器获取连接: DriverManager.getConnection(url,user,password) 3). 基于连接对象建立处理器对象/预处理器对象 Statement stmt=conn.createStatement(); PreparedStatement stmt=conn.prepareStatement("insert into student values(?,?,?,?,?)"); 4). 处理器执行SQL命令(Select/Insert/Update/Delete)executeQuery(Select) ==>返回查询的结果集(ResultSet, ResultSet.getXXX(列编号,从1开始)) executeUpdate(Insert/Update/Delete) ==>返回执行命令影响的记录行(int) 5). 关闭各个对象 导入java.sql包 一、加载要连接数据库的驱动程序 Class.forName(driver) 注:Class.forName()方法将给定的类加载到JVM,如果系统中不存在给定的类, 则会引发异常 二、通过驱动程序管理器得到连接实例 Connection conn=DriverManager.getConnection(url,user,pwd); 注1:DriverManager类跟踪已注册的驱动程序,通过getConnection(URL)方法, 找到一个能够连接至URL中指定的数据库驱动程序,它接收三个参数, 分别表示: 数据源的名称(类型) 、用户名(可选)、密码(可选) 注2: 1). localhost 表示本机,也可以用127.0.0.1 如果你连的不是本机,可能通过 机器名 或 IP(192.111.113.100) 来连接 2). 1433是端口号,SQL server默认是1433 , 自己可以手工的改动它 3). databasename后面跟你的数据库的名称,表示你要连接的数据库是哪个 4). 最后是用户名及密码, 当前可以访问该数据库的用户及密码 注3:基于不同连接方式和不同类型的数据源连接字符串如下: 1. Jdbc-Odbc桥 (SQLServer/Microsoft Access )数据库 1.1 加载驱动程序: Class.forName("sun.jdbc.odbc.JdbcOdbcDriver"); 1.2 建立数据源(控制面板中配置数据源,MyDataSource是数据源名称) conn=DriverManager.getConnection("jdbc:odbc:MyDataSource"); 2. 直连SQLServer 驱动程序: -- SQLServer 2000: 2.1 Class.forName("com.microsoft.jdbc.sqlserver.SQLServerDriver"); 2.2 conn=DriverManager.getConnection("jdbc:microsoft:sqlserver://localhost:1433;dataBaseName=DBName","sa",""); -- SQLServer 2005: 3.1 Class.forName("com.microsoft.sqlserver.jdbc.SQLServerDriver"); 3.2 conn=DriverManager.getConnection("jdbc:sqlserver://localhost:1433; dataBaseName=DBName","sa",""); -- 直连Access 驱动程序: 4.1 加载驱动程序: Class.forName("sun.jdbc.odbc.JdbcOdbcDriver"); 4.2、不建立数据源 ,直接写连接字符串 conn=DriverManager.getConnection("jdbc:odbc:;Driver=Microsoft Access Driver (*.mdb);DBQ=Test.mdb"); 注: 1). DBQ后面指定的是要连接的Access 数据库 2). Microsoft Access driver (*.mdb) 中。

8.Java服务器端编程安全的概述有哪些呢

编写安全的Internet应用并不是一件轻而易举的事情:只要看看各个专业公告板就可以找到连续不断的安全漏洞报告。

你如何保证自己的Internet应用不象其他人的应用那样满是漏洞?你如何保证自己的名字不会出现在令人难堪的重大安全事故报道中?如果你使用Java Servlet 、JavaServer Pages(JSP)或者EJB,许多难以解决的问题都已经事先解决。 当然,漏洞仍有可能出现。

下面我们就来看看这些漏洞是什么,以及为什么Java程序员不必担心部分C和Perl程序员必须面对的问题。 C程序员对安全漏洞应该已经很熟悉,但象OpenBSD之类的工程提供了处理此类问题的安全系统。

Java语言处理这类问题的经验要比C少20年,但另一方面,Java作为一种客户端编程语言诞生,客户端对安全的要求比服务器端苛刻得多。 它意味着Java的发展有着一个稳固的安全性基础。

Java原先的定位目标是浏览器。然而,浏览器本身所带的Java虚拟机虽然很不错,但却并不完美。

Sun的《Chronology of security-related bugs and issues》总结了运行时环境的漏洞发现历史。 我们知道,当Java用作服务器端编程语言时,这些漏洞不可能被用作攻击手段。

但即使Java作为客户端编程语言,重大安全问题的数量也从1996年的6个(其中3个是相当严重的问题)降低到2000年的1个。不过,这种安全性的相对提高并不意味着Java作为服务器端编程语言已经绝对安全,它只意味着攻击者能够使用的攻击手段越来越受到限制。

相关推荐

声明:本网站尊重并保护知识产权,根据《信息网络传播权保护条例》,如果我们转载的作品侵犯了您的权利,请在一个月内通知我们,我们会及时删除。

蜀ICP备2020033479号-4 Copyright © 2016 学习鸟. 页面生成时间:3.621秒